Enkriptovana elektronska pošta

Prvi Deo:

Enkripcija elektronske pošte

Jedan od osnovnih naloga koje svako ima u digitalnom svetu interneta, svakako je nalog elektronske pošte (e-mail nalog). Međutim, zašto onda tako retko koristimo enkripciju elektronske pošte, pogotovo u ovom dobu globalne sajber špijunaže? Da li je to uopšte moguće? Ako jeste, onda kako? Da li postoje programi za enkripciju internet pošte? Ako je moguće, koji su to onda razlozi i prepreke koje nas sprečavaju u našem pravu na slobodu i privatnost? Kao prvo, naravno da je moguće i postoje razni načini i programi da se to uradi, ali kao što možda pretpostavljate ili naslućujete, ipak postoji neka caka. Važno je shvatiti razliku između enkripcije pošte na vašem računaru i one koje za vas obavlja neko drugi, recimo provajder servisa elektronske pošte, što je takozvana enkripcija u oblaku. Verujem da shvatate da je mnogo sigurnije da sami šifrujete svoje poruke (ako znate šta radite), nego da to neko radi za vas. Pogotovo ako znate da sve te sigurnosne kompanije na zahtev Američke nacionalne bezbednosne agencije (NSA) šifre moraju da im predaju. Primer takvog sistema je nekadašnji Lavabit (http://goo.gl/RR8zSq) koji je enkripciju pošte vršio tek na svojim serverima. Nedavno se pojavila malo naprednija zamena koja tvrdi da je otporna na NSA-u (NSA-proof) u vidu open-source projekta na Githubu pod nazivomScramble (http://goo.gl/sNrqdl) koja enkripciju vrši na korisničkom računaru, ali su ključevi smešteni na njihovim serverima, doduše u šifrovanom obliku kao i sve vaše poruke.

Jedan od osnovnih naloga koje svako ima u digitalnom svetu interneta, svakako je nalog elektronske pošte (e-mail nalog). Međutim, zašto onda tako retko koristimo enkripciju elektronske pošte, pogotovo u ovom dobu globalne sajber špijunaže? Da li je to uopšte moguće? Ako jeste, onda kako? Da li postoje programi za enkripciju internet pošte? Ako je moguće, koji su to onda razlozi i prepreke koje nas sprečavaju u našem pravu na slobodu i privatnost? Kao prvo, naravno da je moguće i postoje razni načini i programi da se to uradi, ali kao što možda pretpostavljate ili naslućujete, ipak postoji neka caka. Važno je shvatiti razliku između enkripcije pošte na vašem računaru i one koje za vas obavlja neko drugi, recimo provajder servisa elektronske pošte, što je takozvana enkripcija u oblaku. Verujem da shvatate da je mnogo sigurnije da sami šifrujete svoje poruke (ako znate šta radite), nego da to neko radi za vas. Pogotovo ako znate da sve te sigurnosne kompanije na zahtev Američke nacionalne bezbednosne agencije (NSA) šifre moraju da im predaju. Primer takvog sistema je nekadašnji Lavabit (http://goo.gl/RR8zSq) koji je enkripciju pošte vršio tek na svojim serverima. Nedavno se pojavila malo naprednija zamena koja tvrdi da je otporna na NSA-u (NSA-proof) u vidu open-source projekta na Githubu pod nazivomScramble (http://goo.gl/sNrqdl) koja enkripciju vrši na korisničkom računaru, ali su ključevi smešteni na njihovim serverima, doduše u šifrovanom obliku kao i sve vaše poruke.

Ovde se nećemo baviti enkripcijom u oblaku iz očiglednih bezbednosnih razloga, nego ćemo proći kroz nekoliko offline programa i ekstenzija koje možete isprobati i nadamo se, ubuduće koristiti.

Način funkcionisanja

Važno je da razumemo kako zapravo funkcioniše enkripcija elektronske pošte. Iako za ove namene postoji više protokola, poput S/MIME za Microsoftovv Outlook ili Bitmessage za specifičanP2P (eng. peer to peer) način komunikacije, u ovom delu ćemo se baviti PGP (OpenPGP) najrasprostranjenijim protokolom i njegovom zamenom GnuPG (GPG).

Način funkcionisanja

Važno je da razumemo kako zapravo funkcioniše enkripcija elektronske pošte. Iako za ove namene postoji više protokola, poput S/MIME za Microsoftovv Outlook ili Bitmessage za specifičanP2P (eng. peer to peer) način komunikacije, u ovom delu ćemo se baviti PGP (OpenPGP) najrasprostranjenijim protokolom i njegovom zamenom GnuPG (GPG).

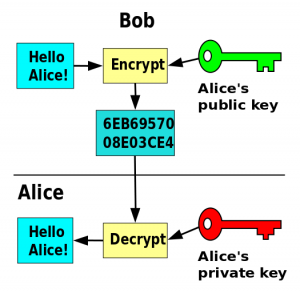

PGP protokol se zasniva na kriptografiji sa dva ključa, tzv. Public-key cryptography, koja podrazumeva da svaki korisnik ima, tj. generiše na svom računaru svoj par ključeva, jedan privatni i drugi javni.

Preporuka je da u toku generisanja svog para ključeva, vaš računar mora da bude zauzet sa što više drugih poslova, od strane korisnika, kako bi mu se pomoglo da stvori visok stepen entropije, tj. kolekcije nasumičnosti koja mu je potrebna za generisanje ključeva. Savetuje se da korisnik aktivno surfuje mrežom i u isto vreme pušta YouTube video, muziku i sve čega se kreativni korisnik može setiti.

Dok privatni ključ morate čuvati kao tajnu, što bolje možete, (savetuje se da se po završetku generisanja ključeva isključite sa interneta i privatni ključ sačuvate šifrovan na nekom spoljnom medijumu kao što su CD i DVD), dok javni ključ morate da date svim onima od kojih očekujete šifrovanu poštu.

Ako neko želi da vam piše i pošalje šifrovano elektronsko pismo mora da zna vaš javni ključ jer njega koristi za šifrovanje pisma koji vam šalje. Vi primljeni šifrovano elektronsko pismo zatim možete otključati samo vašim privatnim ključem, inače nećete dobiti originalni sadržaj pisma.

Preporuka je da u toku generisanja svog para ključeva, vaš računar mora da bude zauzet sa što više drugih poslova, od strane korisnika, kako bi mu se pomoglo da stvori visok stepen entropije, tj. kolekcije nasumičnosti koja mu je potrebna za generisanje ključeva. Savetuje se da korisnik aktivno surfuje mrežom i u isto vreme pušta YouTube video, muziku i sve čega se kreativni korisnik može setiti.

Dok privatni ključ morate čuvati kao tajnu, što bolje možete, (savetuje se da se po završetku generisanja ključeva isključite sa interneta i privatni ključ sačuvate šifrovan na nekom spoljnom medijumu kao što su CD i DVD), dok javni ključ morate da date svim onima od kojih očekujete šifrovanu poštu.

Ako neko želi da vam piše i pošalje šifrovano elektronsko pismo mora da zna vaš javni ključ jer njega koristi za šifrovanje pisma koji vam šalje. Vi primljeni šifrovano elektronsko pismo zatim možete otključati samo vašim privatnim ključem, inače nećete dobiti originalni sadržaj pisma.

Ovde se može uočiti jedan od razloga zbog koga je enkripcija elektronske pošte slabo zaživela među korisnicima i u vremenu kada je to najmanje očekivano. Naime, kako svako ko vama hoće da piše šifrovanu poštu, mora da ima vaš javni ključ, tako i vi morate imati javni ključ korisnika kome želite pisati.

To naravno predstavlja problem za obične korisnike koji se ne razumeju mnogo u način funkcionisanja šifrovanja internet pošte, ili ne znaju kako da dođu do ključeva korisnika sa kojima žele da komuniciraju na ovaj način. Važno je shvatiti da komunikacija funkcioniše ako i samo ako:

To naravno predstavlja problem za obične korisnike koji se ne razumeju mnogo u način funkcionisanja šifrovanja internet pošte, ili ne znaju kako da dođu do ključeva korisnika sa kojima žele da komuniciraju na ovaj način. Važno je shvatiti da komunikacija funkcioniše ako i samo ako:

- oba korisnika koriste kriptografiju javnim i privatnim ključem,

- koriste isti protokol (ne može jedan korisnik koristiti S/MIME, a drugi OpenPGP, nego oba korisnika na primer OpenPGP) i

- imaju razmenjene javne ključeve.

Projekat Protonmail

Jasno je da je sve ovo u praksi dosta odbojno za prosečnog korisnika i da ne funkcioniše baš najbolje, pogotovo ako su procesi neautomatizovani, nepovezani i bez dobrog i intuitivnog GUI-a. Još novih open-source programa koji implementiraju GnuPG ili OpenPGP za sigurnu razmenu digitalne pošte, sigurno nije na odmet i za GNU/Linux korisnike, pogotovo sada kada Kina i Južna Koreja zvanično prelaze sa Windowsa na postojeće GNU/Linux distribucije, ili će razviti sopstvene.

U ovom trenutku u pripremi je još jedan online servis za sigurnu razmenu šifrovane pošte sa sedištem u Švajcarskoj, koji dosta obećava, pod nazivom Protonmail (https://protonmail.ch/). Važno je da nije iz Amerike zbog zakona o digitalnoj privatnosti, veoma loših po korisnike, a koji su razlog gašenja Lavabita (prim.aut.). Osnivači su novac za dodatne servere prikupljali prekoIndiegogo (http://goo.gl/4B7bTZ) servisa, što i dalje čine, iako su skupili tri puta više nego što su planirali jer im je ostalo još petnaest dana rada servisa. Međutim, za višak novca imaju planove koje možete pogledati na (http://goo.gl/gcThRM).

Iako su stvari išle više nego dobro za osnivače Protonmaila, na put im se isprečio PayPal blokiravši im prvog jula 2014. godine sav prikupljen novac bez upozorenja i obrazloženja. Problemi i dalje nisu rešeni, a situaciju možete pratiti na njihovom blogu: http://goo.gl/7f58P5.

Ono što Protonmail izdvaja od ostalih online kompanija za šifrovanje digitalne pošte, jeste činjenica da oni ne čuvaju vaše šifre nigde. Svi podaci koji se skladište na njihovim serverima su šifrovani ključem koji samo vi imate i ukoliko ga izgubite ili zaboravite, možete se pozdraviti sa svojim nalogom i poštom, što umnogome doprinosi korisničkoj bezbednosti, a umnogome otežava posao recimo Američkoj NSA, jer ne mogu od kompanije dobiti vaše lozinke pa ni tzv. plaintext poruke. Šta će biti sa Protonmailom, još ostaje da vidimo, ali se nadamo da ih PayPal neće sprečiti u sprovođenju inovativnih zamisli i maštovitih ideja u delo.

Jasno je da je sve ovo u praksi dosta odbojno za prosečnog korisnika i da ne funkcioniše baš najbolje, pogotovo ako su procesi neautomatizovani, nepovezani i bez dobrog i intuitivnog GUI-a. Još novih open-source programa koji implementiraju GnuPG ili OpenPGP za sigurnu razmenu digitalne pošte, sigurno nije na odmet i za GNU/Linux korisnike, pogotovo sada kada Kina i Južna Koreja zvanično prelaze sa Windowsa na postojeće GNU/Linux distribucije, ili će razviti sopstvene.

U ovom trenutku u pripremi je još jedan online servis za sigurnu razmenu šifrovane pošte sa sedištem u Švajcarskoj, koji dosta obećava, pod nazivom Protonmail (https://protonmail.ch/). Važno je da nije iz Amerike zbog zakona o digitalnoj privatnosti, veoma loših po korisnike, a koji su razlog gašenja Lavabita (prim.aut.). Osnivači su novac za dodatne servere prikupljali prekoIndiegogo (http://goo.gl/4B7bTZ) servisa, što i dalje čine, iako su skupili tri puta više nego što su planirali jer im je ostalo još petnaest dana rada servisa. Međutim, za višak novca imaju planove koje možete pogledati na (http://goo.gl/gcThRM).

Iako su stvari išle više nego dobro za osnivače Protonmaila, na put im se isprečio PayPal blokiravši im prvog jula 2014. godine sav prikupljen novac bez upozorenja i obrazloženja. Problemi i dalje nisu rešeni, a situaciju možete pratiti na njihovom blogu: http://goo.gl/7f58P5.

Ono što Protonmail izdvaja od ostalih online kompanija za šifrovanje digitalne pošte, jeste činjenica da oni ne čuvaju vaše šifre nigde. Svi podaci koji se skladište na njihovim serverima su šifrovani ključem koji samo vi imate i ukoliko ga izgubite ili zaboravite, možete se pozdraviti sa svojim nalogom i poštom, što umnogome doprinosi korisničkoj bezbednosti, a umnogome otežava posao recimo Američkoj NSA, jer ne mogu od kompanije dobiti vaše lozinke pa ni tzv. plaintext poruke. Šta će biti sa Protonmailom, još ostaje da vidimo, ali se nadamo da ih PayPal neće sprečiti u sprovođenju inovativnih zamisli i maštovitih ideja u delo.

Drugi Deo:

Sada ćemo malo detaljnije proći kroz proces instalacije i korišćenja enkripcije za šifrovanje i sigurnosnu razmenu elektronske pošte. Pre nego što nastavimo, napomenućemo nekoliko stvari. Prva stvar je verovatno banalna čitaocima prethodnog dela, a odnosi se na generisanje ključeva. Naime, pre nekoliko nedelja objavljen je tekst (http://goo.gl/7yxTfa) u kome Snowden govori kako enkripcija funkcioniše i kako doskočiti Američkoj bezbednosnoj agenciji šifrujući svoju elektronsku poštu koristeći PGP, što je u redu, ali se takođe sugeriše da se koristi besplatni on-line program (iGolder: http://goo.gl/SvQivp) za generisanje ključeva (i privatnog i javnog), što gospodin Snowdennikada nije naveo. Naravno, ovo nije prvi put da se situacija globalnog nadzora, neupućenost korisnika i izjave Snowdena koriste za navođenje korisnika na pogrešan put, pa ovom prilikom skrećemo pažnju da se ključevi moraju generisati na vašoj mašini i da se mora čuvati privatni ključ. Druga stvar je da se ne oslanjate previše na on-line usluge kada su u pitanju privatnost i sigurnost podataka. Tako se, na primer, sajt jedne od novijih on-line aplikacija (Intactmail: http://goo.gl/Z4n8pW) za šifrovanje elektronske pošte već gasi, iako nije prošlo ni pola godine otkako se o njoj počelo pisati (http://goo.gl/YKXo7l), tako da je najsigurniji štreberski način „sve preko terminala”, ili za početnike preko nekih dodataka za desktop aplikacije poput Thunderbirda.

Sada možemo da pređemo na instalaciju. Biće vam potrebni sledeći programi:

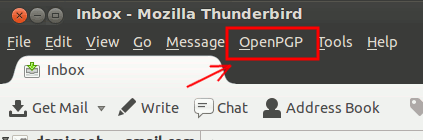

Sada je potrebno da generišete prvi par ključeva što ćete uraditi iz Thunderbirda, gde bi trebalo da imate opciju OpenPGP. U njenom padajućem meniju odaberite Key Management. Otvoriće vam se novi prozor i u njegovim opcijama u vrhu prozora potražite opciju Generate, pa onda New Key Pair.

Sada možemo da pređemo na instalaciju. Biće vam potrebni sledeći programi:

- GnuPG, koji je na većini današnjih Linux distribucija već uključen u samu instalaciju operativnog sistema tako da je velika verovatnoća da ga već imate instaliranog, što možete proveriti u terminalu sledećom komandom:

- Thunderbird (http://goo.gl/RLdzIR) – nije obavezno da to bude ovaj program, pa tako možete koristi i Claws Mail koji redovno ide uz Tails ili Icedove, ili neki drugi open-source program. Prethodno proverite koje sigurnosne dodatke za enkripciju podržava.

- Enigmail (http://goo.gl/J3sztY) ekstenzija za Thunderbird ali i za druge programe poput Icedova, koju možete instalirati iz Thunderbirda (Tools » Add-ons», pa tražiti „Enigmail”).

Sada je potrebno da generišete prvi par ključeva što ćete uraditi iz Thunderbirda, gde bi trebalo da imate opciju OpenPGP. U njenom padajućem meniju odaberite Key Management. Otvoriće vam se novi prozor i u njegovim opcijama u vrhu prozora potražite opciju Generate, pa onda New Key Pair.

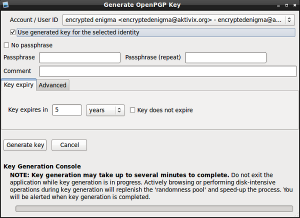

Pre nego što pritisnete Generate, morate popuniti polja za sigurnosnu frazu (Passphrase), koja predstavlja lozinku za pristup vašem privatnom ključu za određeni nalog elektronske pošte, i proveriti da li je prikazani nalog elektronske pošte onaj za koji generišete ključeve (polje Account » User ID). Sigurnosnu frazu treba da negde sačuvate ili zapišete jer će vam često biti potrebna. Takođe, svaki nalog će imati svoju nezavisnu frazu kao i enkripcione ključeve. Ukoliko sada pritisnete Generate, računar će početi da generiše 2048-bitne RSA ključeve, što je zadovoljavajuća dužina ključeva koji će isteći za pet godina. Najbolje je da ove opcije sve ostavite kakve su podrazumevane, ukoliko ste početnik, dok naprednije korisnike ohrabrujemo da povećaju dužinu ključeva na 4096-bita i da vreme isteka smanje na dve godine. Još samo jedna napomena pre nego što pritisnete Generate dugme i računar sve uradi za vas: pročitajte belešku masnim slovima ispod Generate dugmeta i pripremite se da aktivno surfujete netom, otvarajte sve aplikacije koje vam padnu na pamet, pustite neki video i muziku, kako bi računar imao visok stepen entropije o kojoj smo pričali u prošlom delu i pripremite neku eksternu memoriju za skladištenje poverljivih podataka nakon generisanja ključeva, u vidu USB memorije ili CD-a.

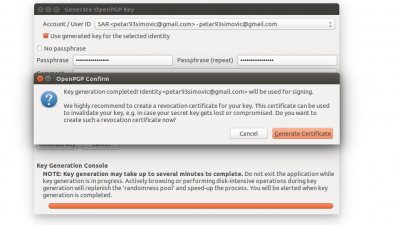

Po završetku kreiranja ključeva pokazaće vam se poruka koja preporučuje da kreirate i sertifikat u slučaju da izgubite ključeve, ili ih neko sazna. Obavezno prihvatite i sačuvajte sertifikat! Pošto već ima dosta fajlova koje treba da čuvate u vezi sa enkripcijom vaše pošte, predlažemo vam da ih uredno sačuvate u neki prazan direktorijum posebno za ove namene koji ćete posle presnimiti na USB ili CD (za dodatne mere opreza možete direktorijum šifrovati, pa ga tek onda presnimiti).

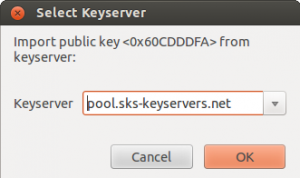

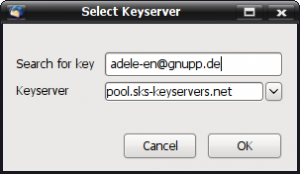

Sada bi u otvorenom prozoru OpenPGP Key Managementa trebalo da vam se pojavi novi podatak sa vašim mejlom, što je ustvari vaš par ključeva. Možete primetiti da on ima i svoj Key ID koga bi trebalo, takođe, da zapišete ili sačuvate negde. Nemojte zatvarati ovaj prozor jer vam treba za sledeći korak. Sledeća stvar je takođe važna i odnosi se na objavljivanje vašeg javnog ključa na jedan od servera javnih ključeva. Ovo je veoma korisno jer ne morate porukama razmenjivati ključeve ako ste ih oboje objavili na server javnih ključeva, nego je potrebno da samo pretražite server o podacima za imejl čiji javni ključ želite. Ovo možete uraditi tako što ćete u otvorenom prozoru OpenPGP KEY MANAGEMENT pritisnuti desni klik miša na ključeve koje ste upravo kreirali i odabrati opciju UPLOAD PUBLIC KEYS TO KEYSERVER. Ostavite keyserver da bude podrazumevani „pool.sks-keyservers.net” i pritisnite OK!

Pred kraj, da biste se uverili da ovo zaista radi, možete poslati enkriptovanu ili digitalno potpisanu poruku automatskom OpenPGP robotu Adele, koji će odmah na nju odgovoriti. Prvo izaberite iz Thunderbirda opciju OpenPGP, pa Key Management, pa onda iz njegovih opcija Keyserver, zatim Search for Keys i tu unesite imejl adresu Adele robota:[email protected] na serveru javnih ključeva. Vaš javni ključ možete poslati primaocu i kao Attachment (OPENPGP » KEY MANAGEMENT » desni klik na vaš mejl sa koga šaljete » SEND PUBLIC KEYS BY EMAIL) što će otvoriti novu poruku i uključiti u Attachment vaš javni ključ. Ukoliko ste već svoj ključ objavili na server javnih ključeva, nije potrebno da ga šaljete porukom, već samo recite primaocu da ga potraži na serveru.

Nakon toga će njena adresa biti u meniju Key Managementa iz koga treba da desnim dugmetom miša kliknete na njenu adresu i da izaberete opciju Sign key, podesite nivo poverenja i unesete vašu sigurnosnu frazu koju ste, nadamo se, sačuvali. Ukoliko niste sačuvali sigurnosnu frazu, moraćete da pravite nove ključeve i stare da obrišete, pa sve iz početka.

Ovo je osnova koja vam je potrebna da biste svoju elektronsku poštu osigurali šifrovanjem. Naravno, pošto je ovo elektronska pošta i potrebno je dvoje da bi funkcionisala, morate poštovati slobodu onoga sa druge strane ako ne želi da šifruje svoju poštu, i zato je potrebno da se najpre probudi svest među ljudima o kriptografiji, pa će je početi češće koristiti.

Ovo je osnova koja vam je potrebna da biste svoju elektronsku poštu osigurali šifrovanjem. Naravno, pošto je ovo elektronska pošta i potrebno je dvoje da bi funkcionisala, morate poštovati slobodu onoga sa druge strane ako ne želi da šifruje svoju poštu, i zato je potrebno da se najpre probudi svest među ljudima o kriptografiji, pa će je početi češće koristiti.

Treći deo:

Ova tema postaje sve popularnija, pa se tako sada ujedinjuju Lavabit i Silent Circle i formiraju zajedničku alijansu pod imenom Darkmail (https://www.darkmail.info/ ). Pojavljuju se i hardveri koji će celu enkripciju raditi automatski za vas ( https://kinko.me/ ). Tu je i budući webmail klijent Mailpile ( https://www.mailpile.is/ ) koji je još u alfa fazi testiranja, ali ga je moguće skinuti kod sa githuba i isprobati. Korisnicima koji su navikli da poštu proveravaju iz internet pretraživača, najverovatnije bi najviše odgovarao neki program u vidu dodatka pretraživaču koji je u isto vreme i menadžer njihovih ključeva. Dva takva su sigurno WebPG ( https://webpg.org/ ) i Mailvelope ( https://www.mailvelope.com/ ), veoma su intuitivni i pogodni za početnike (poredThunderbirda i Clawsmaila). Nažalost, autor ovog teksta ih ne preporučuje jer umanjuju nivo sigurnosti i bezbednosti iz prostog razloga što u tom slučaju morate da se pouzdate da ni sam dodatak pretraživača (ekstenzija/plugin) ni pretraživač neće da vas iznevere i odaju trećoj strani vašu tajnu, tj. da nemaju neki propust ili neku ranjivost koja bi napadaču odala vaš tajni ključ.

Naravno, ceo proces oko ključeva, šifrovanja i sertifikata moguće je bilo odraditi preko komandi iz terminala, a programi poput Thunderbirda i Clawsmaila su samo interfejs za korisnike koji još nisu napredovali do čina hakera. Tako je, na primer, sledećih šest komandi sve što vam je potrebno da biste već opisani proces iz prethodnog dela odradili iz terminala za vežbu, ako imate još neki imejl nalog viška:

na ekran ili u datoteku ako na ovu komandu dodate još

>>mypubkey.txt

na ekran ili u datoteku ako na ovu komandu dodate još

>>myprivkey.txt

gde je ID ustvari ID broj vašeg javnog ključa i treba da izgleda slično ovom ID-u: 6382285E.

Loše strane PGP-a

Pre nego što pomenemo još neke zanimljive programe i projekte, objasnićemo čemu služi takozvani „sertifikat za opoziv” ključeva koji smo malopre spomenuli, a u prošlom broju smo savetovali da ga napravite i sačuvate. Naime, ako vas zadesi nesrećan slučaj da izgubite laptop na kome se nalazio vaš privatni ključ, a prethodno ste kopiju istog sačuvali i na nekoj drugoj spoljnoj memoriji zajedno sa ovim sertifikatom i tajnom frazom, onda možete druge upozoriti na moguću ugroženost vašeg tajnog ključa koristeći ovaj sertifikat. Ako napadač (ili lopov haker) dođe do vašeg tajnog ključa, onda može dešifrovati sve vaše prethodne poruke. Upotrebom sertifikata dajete do znanja ostalima koji žele da sa vama razmenjuju privatnu poštu (slanjem opozvanih ključeva na server javnih ključeva), da su ključevi neupotrebljivi i da nije sigurno da ih koriste. U tom slučaju, morate generisati nove i poslati ih na server (više na http://goo.gl/IWoS4v).Komande su sledeće:

Ovo je samo jedan od, uslovno govoreći, nedostataka sadašnjeg načina funkcionisanja PGP-a, tj. jedan tajni ključ otključava sve predhodne tajne šifrovane poruke. Naravno, rešenje postoji upotrebom PFS (Perfect Forward Secrecy) protokola koji sprečava da se ovakav scenario odigra, jer se svaka nova komunikacija obavlja novim parom ključeva nakon koje se ključevi za tu transakciju odbacuju i više nikada ne koriste. Tako da ma kog ključa sa napadač domogao, ne može dešifrovati njime sve pređašnje komunikacije zato što ključevi među sobom nemaju nikakve veze. Naravno, ovo je mnogo lakše reći nego uraditi zato što postoji velika razlika u arhitekturi tj. kada je PGP nastao 1991.godine prošlog veka, nije još postojao PFS protokol, a sada se koristi u „instant messaging” programima. Ko koristi ovakav protokol, a ko ne možete videti ovde: http://goo.gl/GaiE1V.

Drugi ovakav nedostatak je poznati problem sa distribucijom javnih ključeva i njihova verifikacija. Objasnićemo ovo na primeru. Recimo da na Twitteru nađete osobu (novinara) kojoj bi poslali šifrovan mejl sa poverljivim dokazima protiv nekog. Na Twitteru je ta osoba ostavila svoj PGP otisak (Fingerprint) ili ID ključa, pa je logično da poseduje i par ključeva, a javni ključ se najverovatnije nalazi na nekom od servera javnih ključeva i možete ga dobiti komandom iz terminala:

gpg --recv-key 6382285E

Osim što u nekim verzijama PGP-a nema provere na vašem računaru da li se otisak (fingerprint) preuzetog javnog ključa poklapa sa onim koji je tražen, ovde morate da „verujete” serveru ključeva da vam prosleđuje pravi ključ. Zvuči pomalo paranoično, zar ne? Razmislite još jednom, osim što svako može startovati svoj server ključeva i uključiti ga u postojeću mrežu, već postojeći serveri nisu i ne moraju biti naročito bezbedni jer ne čuvaju nikakve tajne, te postoji realna mogućnost da ih neko hakuje jer sa većom popularnošću tehnologije dolaze i veća opasnost i veći rizik. Još se nije ovako nešto desilo i ne znamo šta bi sve napadač mogao postići i kakvu štetu naneti, ali je sigurno da ne treba imati potuno poverenje u informacije sa ovih servera i valja ih proveravati. Na stranu sve to, mana je u samoj arhitekturi sistema jer je delom centralizovana, a nije distribuirana na same korisnike, pa korisnici moraju da veruju serveru koji ne mogu da provere. Naime, serveri javnih ključeva međusobno sinhronizuju svoje baze podataka ključeva i tu su da nam olakšaju pretragu ključeva, ali nikako nisu neizbežni. Tako da se ovaj problem može rešiti tako što se organizuju javna sastajanja (poznatije kao Key-signing party) i onda se fizički razmenjuju i potpisuju ključevi sa osobama koje lično znate i na taj način stvarate svoju „mrežu poverenja” (Web of Trust - WOT). Iako je ovo malo nepraktično, ima i svojih dobrih strana - upoznavanje novih ljudi i razmena veština.

Da ne bi bilo nikakve zabune, PGP pruža privatnost i bezbednost šifrujući poruke tj. njihov sadržaj, autentičnost upotrebom heš (hash) funkcija i digitalnog potpisivanja poruka i uopšteno svake vrste datoteka. Ali nikako anonimnost, jer se hederi (headers) poruke tj. adresa pošiljaoca i primaoca ne šifruju i za stranog posmatrača su dostupni. Tehnički rečeno, PGP ne sakriva metapodatke. Tako da ako koristite Gmail, Google zna da ste juče poslali poruku „tom i tom” korisniku, tačno vreme slanja, IP adresu sa koje ste slali, ali ukoliko ste šifrovali poruku ne znaju sam njen sadržaj. Zanimljivo je pomenuti da su Yahoo i Google uvideli potencijalnu korist od „enkripcije” svoje pošte, pa su najavili da će dogodine implementirati istu u svoje servise, a Googleje već postavio i kod svog budućeg softvera slobodnog za preuzimanje sa Gita (više na: http://goo.gl/P33PN7 http://goo.gl/quc0cs, http://goo.gl/xIw23o, http://goo.gl/v3Zvoo ). Ovo nije nikakva revolucionarna novina koju je „svemoćni” Google upravo izmislio, već ga primenjuju neko vreme menje poznate kompanije poput Openmailboxa koji ima i zanimljiv jednokratni mejl da ne biste morali sumnjivim sajtovima da dajete pravu adresu. Stvar je u tome što su ovi giganti uvideli priliku da se ubace i na ovo tržište jer postaje sve popularnije, ono bi im obezbedilo poziciju centralih pouzdanih autoriteta. Ako se toga domognu, ne verujemo da će bezbednost biti ništa bolja pre svega zato što bi pod određenim okolnostima mogli da izvode tekozvane MITM (Man-in-the-middle) napade i zaobiđu dešifrovanje poruka. Više na http://goo.gl/AdlCXa i http://goo.gl/dh1C7e.

- Generisanje ključeva:

- Izvoz javnog ključa:

na ekran ili u datoteku ako na ovu komandu dodate još

>>mypubkey.txt

- Izvoz privatnog ključa:

na ekran ili u datoteku ako na ovu komandu dodate još

>>myprivkey.txt

- Generisanje sertifikata za opoziv ključeva („Revocation certificate”) ukoliko je tajnost privatnog ključa ugrožena ili ste jednostavno izgubili uređaj na kome ste ga čuvali:

- Slanje javnog ključa na server ključeva:

gde je ID ustvari ID broj vašeg javnog ključa i treba da izgleda slično ovom ID-u: 6382285E.

- Pretraga javnog ključa osobe kojoj želite slati šifrovanu poštu na serveru javnih ključeva:

Loše strane PGP-a

Pre nego što pomenemo još neke zanimljive programe i projekte, objasnićemo čemu služi takozvani „sertifikat za opoziv” ključeva koji smo malopre spomenuli, a u prošlom broju smo savetovali da ga napravite i sačuvate. Naime, ako vas zadesi nesrećan slučaj da izgubite laptop na kome se nalazio vaš privatni ključ, a prethodno ste kopiju istog sačuvali i na nekoj drugoj spoljnoj memoriji zajedno sa ovim sertifikatom i tajnom frazom, onda možete druge upozoriti na moguću ugroženost vašeg tajnog ključa koristeći ovaj sertifikat. Ako napadač (ili lopov haker) dođe do vašeg tajnog ključa, onda može dešifrovati sve vaše prethodne poruke. Upotrebom sertifikata dajete do znanja ostalima koji žele da sa vama razmenjuju privatnu poštu (slanjem opozvanih ključeva na server javnih ključeva), da su ključevi neupotrebljivi i da nije sigurno da ih koriste. U tom slučaju, morate generisati nove i poslati ih na server (više na http://goo.gl/IWoS4v).Komande su sledeće:

- Generisanje serifikata ukoliko to niste ranije uradili:

- Uvoz sertifikata za opoziv ključeva:

- Slanje opozvanih ključeva na server - „update” ključeva:

Ovo je samo jedan od, uslovno govoreći, nedostataka sadašnjeg načina funkcionisanja PGP-a, tj. jedan tajni ključ otključava sve predhodne tajne šifrovane poruke. Naravno, rešenje postoji upotrebom PFS (Perfect Forward Secrecy) protokola koji sprečava da se ovakav scenario odigra, jer se svaka nova komunikacija obavlja novim parom ključeva nakon koje se ključevi za tu transakciju odbacuju i više nikada ne koriste. Tako da ma kog ključa sa napadač domogao, ne može dešifrovati njime sve pređašnje komunikacije zato što ključevi među sobom nemaju nikakve veze. Naravno, ovo je mnogo lakše reći nego uraditi zato što postoji velika razlika u arhitekturi tj. kada je PGP nastao 1991.godine prošlog veka, nije još postojao PFS protokol, a sada se koristi u „instant messaging” programima. Ko koristi ovakav protokol, a ko ne možete videti ovde: http://goo.gl/GaiE1V.

Drugi ovakav nedostatak je poznati problem sa distribucijom javnih ključeva i njihova verifikacija. Objasnićemo ovo na primeru. Recimo da na Twitteru nađete osobu (novinara) kojoj bi poslali šifrovan mejl sa poverljivim dokazima protiv nekog. Na Twitteru je ta osoba ostavila svoj PGP otisak (Fingerprint) ili ID ključa, pa je logično da poseduje i par ključeva, a javni ključ se najverovatnije nalazi na nekom od servera javnih ključeva i možete ga dobiti komandom iz terminala:

gpg --recv-key 6382285E

Osim što u nekim verzijama PGP-a nema provere na vašem računaru da li se otisak (fingerprint) preuzetog javnog ključa poklapa sa onim koji je tražen, ovde morate da „verujete” serveru ključeva da vam prosleđuje pravi ključ. Zvuči pomalo paranoično, zar ne? Razmislite još jednom, osim što svako može startovati svoj server ključeva i uključiti ga u postojeću mrežu, već postojeći serveri nisu i ne moraju biti naročito bezbedni jer ne čuvaju nikakve tajne, te postoji realna mogućnost da ih neko hakuje jer sa većom popularnošću tehnologije dolaze i veća opasnost i veći rizik. Još se nije ovako nešto desilo i ne znamo šta bi sve napadač mogao postići i kakvu štetu naneti, ali je sigurno da ne treba imati potuno poverenje u informacije sa ovih servera i valja ih proveravati. Na stranu sve to, mana je u samoj arhitekturi sistema jer je delom centralizovana, a nije distribuirana na same korisnike, pa korisnici moraju da veruju serveru koji ne mogu da provere. Naime, serveri javnih ključeva međusobno sinhronizuju svoje baze podataka ključeva i tu su da nam olakšaju pretragu ključeva, ali nikako nisu neizbežni. Tako da se ovaj problem može rešiti tako što se organizuju javna sastajanja (poznatije kao Key-signing party) i onda se fizički razmenjuju i potpisuju ključevi sa osobama koje lično znate i na taj način stvarate svoju „mrežu poverenja” (Web of Trust - WOT). Iako je ovo malo nepraktično, ima i svojih dobrih strana - upoznavanje novih ljudi i razmena veština.

Da ne bi bilo nikakve zabune, PGP pruža privatnost i bezbednost šifrujući poruke tj. njihov sadržaj, autentičnost upotrebom heš (hash) funkcija i digitalnog potpisivanja poruka i uopšteno svake vrste datoteka. Ali nikako anonimnost, jer se hederi (headers) poruke tj. adresa pošiljaoca i primaoca ne šifruju i za stranog posmatrača su dostupni. Tehnički rečeno, PGP ne sakriva metapodatke. Tako da ako koristite Gmail, Google zna da ste juče poslali poruku „tom i tom” korisniku, tačno vreme slanja, IP adresu sa koje ste slali, ali ukoliko ste šifrovali poruku ne znaju sam njen sadržaj. Zanimljivo je pomenuti da su Yahoo i Google uvideli potencijalnu korist od „enkripcije” svoje pošte, pa su najavili da će dogodine implementirati istu u svoje servise, a Googleje već postavio i kod svog budućeg softvera slobodnog za preuzimanje sa Gita (više na: http://goo.gl/P33PN7 http://goo.gl/quc0cs, http://goo.gl/xIw23o, http://goo.gl/v3Zvoo ). Ovo nije nikakva revolucionarna novina koju je „svemoćni” Google upravo izmislio, već ga primenjuju neko vreme menje poznate kompanije poput Openmailboxa koji ima i zanimljiv jednokratni mejl da ne biste morali sumnjivim sajtovima da dajete pravu adresu. Stvar je u tome što su ovi giganti uvideli priliku da se ubace i na ovo tržište jer postaje sve popularnije, ono bi im obezbedilo poziciju centralih pouzdanih autoriteta. Ako se toga domognu, ne verujemo da će bezbednost biti ništa bolja pre svega zato što bi pod određenim okolnostima mogli da izvode tekozvane MITM (Man-in-the-middle) napade i zaobiđu dešifrovanje poruka. Više na http://goo.gl/AdlCXa i http://goo.gl/dh1C7e.

Svetla budućnost

Na našu sreću, nije sve baš tako crno i nove, bolje ideje se rađaju skoro svakodnevno, pogotovo kada smo na to prinuđeni i inspirisani Snowdenovim objavljivanjem. Iz tih ideja se ponekad i „skuva” neka nova i bolja aplikacija ili program, pa pogledajmo neke. Pre svega, jedna od najnovijih je svakako Keybase ( https://keybase.io/ ), to je onlajn program ali takođe se može njime upravljati iz komandne linije odnosno terminala. Keybase je na neki način server javnih ključeva, ali umnogome olakšava baratanje ključevima i sertifikatima, njihovu verifikaciju, kao i traženje osobe sa kojom želite da se dopisujete. Ono što ga izdvaja od običnog servera ključeva je povezivanje vaših ključeva sa vašim nalozima na Redditu, Twitteru, Hacker news sajtom, GitHubom i vašom bitcoin adresom ili vašim sajtom kako bi drugi bili što sigurniji da ste to vi, i da upotrebom vaših ključeva zapravo pišu vama. Otrkivanje i povezivanje vaših identiteta bi inače bilo problem, ali pošto PGP ionako ne pruža anonimnost onda to nema štetnih efekata. Program je još uvek u alfa stepenu razvoja i mali broj je pozvan na testiranje. Mada možete da se pridružite projektu i rezervišete ime na sajtu i bićete tek neki 1600-ti, ali ako ste ozbiljno zainteresovani za ovaj projekat administratori su nekim testerima podarili pozivnice za buduće korisnike koji su ozbiljni i zaista žele da doprinesu programu. Autor ovog testa ima pet pozivnica, tako da će pet najbržih koji pošalju mejl sa naslovom Keybase na „[email protected]” dobiti mejl sa linkom za registraciju. Mejl mi je neophodan, jer moram uneti mejl osobe koju želim da pozovem.

Na našu sreću, nije sve baš tako crno i nove, bolje ideje se rađaju skoro svakodnevno, pogotovo kada smo na to prinuđeni i inspirisani Snowdenovim objavljivanjem. Iz tih ideja se ponekad i „skuva” neka nova i bolja aplikacija ili program, pa pogledajmo neke. Pre svega, jedna od najnovijih je svakako Keybase ( https://keybase.io/ ), to je onlajn program ali takođe se može njime upravljati iz komandne linije odnosno terminala. Keybase je na neki način server javnih ključeva, ali umnogome olakšava baratanje ključevima i sertifikatima, njihovu verifikaciju, kao i traženje osobe sa kojom želite da se dopisujete. Ono što ga izdvaja od običnog servera ključeva je povezivanje vaših ključeva sa vašim nalozima na Redditu, Twitteru, Hacker news sajtom, GitHubom i vašom bitcoin adresom ili vašim sajtom kako bi drugi bili što sigurniji da ste to vi, i da upotrebom vaših ključeva zapravo pišu vama. Otrkivanje i povezivanje vaših identiteta bi inače bilo problem, ali pošto PGP ionako ne pruža anonimnost onda to nema štetnih efekata. Program je još uvek u alfa stepenu razvoja i mali broj je pozvan na testiranje. Mada možete da se pridružite projektu i rezervišete ime na sajtu i bićete tek neki 1600-ti, ali ako ste ozbiljno zainteresovani za ovaj projekat administratori su nekim testerima podarili pozivnice za buduće korisnike koji su ozbiljni i zaista žele da doprinesu programu. Autor ovog testa ima pet pozivnica, tako da će pet najbržih koji pošalju mejl sa naslovom Keybase na „[email protected]” dobiti mejl sa linkom za registraciju. Mejl mi je neophodan, jer moram uneti mejl osobe koju želim da pozovem.

Tu su i napredniji projekti poput Ponda ( http://goo.gl/axqNwx ), koji nije ni klasični mail protokol ni IM (instant messaging) aplikacija, već jednostavno asinhroni P2P program koji je u dopisivanje uspeo da ubaci i PFS, a poruke se automatski brišu nakon nedelju dana. Ovo je i dalje u razvoju i nemojte ovaj program još koristiti ni za šta ozbiljno. Veoma sličan projekat je iFlowingmail ( https://goo.gl/ ) koji iako nije ostvario željenu sumu kao start-up na Indiegogo sajtu ( http://goo.gl/psWb6m ) pre skoro godinu dana, to ga nije obeshrabrilo i nisu odustali od svoje zamisli P2P decentalizovanog, sigurnog mejl protokola, gde se adrese računara na koji šaljete računaju po javnom ključu tako da ne mogu biti falsifikovane.

Ono što predhodna dva projekta i Darksmail pokušavaju da urade, jeste da nam pored navedenih dobrih osobina PGP-a, pruže i onu jednu koja nedostaje - anonimnost. Darkmail to postižeend-to-end enkripcijom, čime sakriva sve metapodatke i postiže anonimnost iz perspektive stranog posmatrača.

U sledećem delu ćemo se upoznati sa anonimnim email sistemima koji su nastali još davnih devedesetih, i posle nekoliko faza razvoja i unapređenja u upotrebi su i danas.

Ono što predhodna dva projekta i Darksmail pokušavaju da urade, jeste da nam pored navedenih dobrih osobina PGP-a, pruže i onu jednu koja nedostaje - anonimnost. Darkmail to postižeend-to-end enkripcijom, čime sakriva sve metapodatke i postiže anonimnost iz perspektive stranog posmatrača.

U sledećem delu ćemo se upoznati sa anonimnim email sistemima koji su nastali još davnih devedesetih, i posle nekoliko faza razvoja i unapređenja u upotrebi su i danas.

Četvrti Deo:

Šifrovanje pošte više nije bauk - znamo to da primenimo na više načina. Ono što nas sada zanima, jeste da unapredimo našu privatnost i da nekako prikrijemo naš identitet tokom razmene elektronske pošte, tj. da stranom posmatraču naše mreže (npr. ISP - internet service provider) što više otežamo da otkrije sa kime se dopisujemo. Nešto slično radi i Darkmail za mobilne telefone, koji je nedavno promenio svoje ime u DIME (Dark Internet mail environment) i predstavio je svoj istoimeni protokol za razmenu pošte na DEF CON-u.

Postoje u osnovi četiri načina da se dopisujete sa nekim putem elektronske pošte, a da treća strana ne zna sa kime zaista komunicirate. Primarni cilj ovakvih mreža i protokola jeste da prikriju identitet pošiljaoca i primaoca poruka, što nije bilo moguće upotrebom samog šifrovanja sadržaja poruke. Ovi načini su još poznati kao četiri tipa anonimnih „rimejlera” (eng. remailer). Rimejleri su prosleđivači poruka i služe da poruku od pošiljaoca prime i pošalju je primaocu, što je dovoljno da znamo o njima za sada.

Jedan način je putem pseudonimnih rimejlera (eng. pseudonymous remailer ili nym server), a ostala tri načina su putem tri tipa rimejlera. Prvi tip rimejlera je poznat i kao Sajferpank rimejler (eng. Cypherpunk remailer), drugi kao Miksmaster rimejler (eng. Mixmaster remailer) i treći kao Miksminion rimejler (eng. Mixminion remailer). Mi ćemo se uglavnom baviti Miksmaster rimejlerima, dok ćemo o ostalima reći samo po nešto.

Nym serveri, uopšteno govoreći, samo prikrivaju vaš pravi identitet tako što vam dodeljuju novo ime ili pseudonim (zato se zovu pseudonymous remailers) kako biste pod tim nadimkom mogli da pseudo-anonimno postujete poruke na Usenetu (koriste se Usenet grupe za postovanje, a to je neka vrsta zajedničkog mejl sandučeta gde su sve poruke koje se postuju šifrovane), ili se dopisujete porukama. Nećemo ovde ulaziti u detalje funkcionisanja, samo ćemo reći da postoje i naprednije tehnike koje ovoj vrsti rimejlera daju (uslovno rečeno) prednost. Zamisao je da svako ko želi da pročita poštu namenjenu sebi sa, recimo Usenet grupe alt.anonymous.messages (http://goo.gl/taVCi5), mora prethodno da preuzme sve poruke koje su ikada postavljene na grupu i proba da ih dešifruje jednu po jednu svojim privatnim ključem, a dešifrovaće onu koja je za njega namenjena tj. koja je šifrovana njegovim privatnim ključem. Na taj način prikriva informaciju o tome da li uopšte prima poruke kao i koliko ih je primio jer svaki put preuzima sve i sve poruke pokušava da dešifruje. Uputstva za kreiranje Nym servera možete naći na sledećim veb stranama http://goo.gl/A9yG5B http://goo.gl/2EQMwI.

Sajferpank rimejler je prvi tip rimejlera koji radi sa mejlovima isto što i proxy server sa veb saobraćajem koji mu dolazi od korisnika. Naime, ovaj tip rimejlera preuzima hedere (eng. headers) mejl poruke koju je primio kako bi prikrio izvor tj. pošiljaoca. Hederi mejl poruka sadrže adresu pošiljaoca i razne druge metapodatke, zavisno od mejl protokola koji se koristi koji odaju informacije stranom posmatraču ko, sa kime i kad komunicira i u kojoj meri. Osim toga, korisnik prethodno odabere kroz koje će Sajferpank rimejlere poruka da se rutira i istu šifruje javnim ključevima redom onih računara koje je odabrao. Ovde se može uvideti analogija sa Tor mrežom, iako ste to pomislili i vi niste mnogo promašili, samo što je ovaj protokol/sistem namenjen isključivo za slanje poruka. Treba napomenuti da ovaj tip rimejlera ima mnoge mane koje su prevaziđene u drugoj i trećoj generaciji anonimnih rimejlera, te se praktično više ne koristi, niti se smatra dovoljno bezbednim.

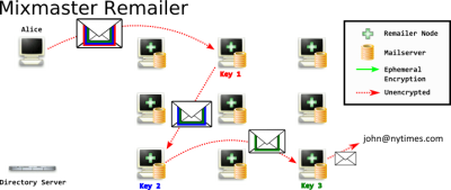

Miksmaster pripada drugoj generaciji anonimnih rimejlera i većinom se koristi i danas. Koristi neke naprednije tehnike za izbegavanje deanonimizacije korisnika putem napada vremenskih i veličinskih korelacija i analiza korisničkih komunikacija unutar mreže. U prevodu, strani posmatrač mreže može nadgledati veličine poruka koje su poslate sa vašeg računara, veličine podataka koje primaju rimejleri i koje isti rimejleri šalju dalje do veličine poruka koje poslednji (izlazni) rimejler šalje i kome šalje, i na taj način shvatiti da se vi dopisujete sa određenom osobom, iako ne mogu pročitati sadržaj poruke jer je šifrovana. U osnovi je ideja da se poruka deli u pakete fiksne veličine (20480 bajtova, što omogućava upotrebu RSA-4096 šifrovanje za svaki paket). Svaki paket se pojedinačno šifruje ključevima Miksmaster servera kroz koje će se poruka rutirati. Miksmaster serveri koji primaju poruke, dešifruju jedan sloj šifrovanja, onda saznaju kome dalje treba da proslede poruku i tako sve do poslednjeg miksmaster servera koji poruku konačno šalje primaocu. Osim toga, Miksmaster serveri ne obrađuju poruke odmah nakon što ih prime, nego čekaju određenu količinu poruka da se nakupi, onda sve poruke izmešaju i pošalju sve odjednom ili jednu po jednu. Na taj način posmatrač ne može da poveže poruke jer sve imaju istu veličinu, a rimejleri ih ne šalju po primanju nego posle vremena uslovljenog samo količinom poruka koje kroz taj server prolaze. Ovako su izbegnuti vremenski i količinski napadi i analize mreže, ali i ovaj sistem ima mane i unapređenja koje primenjuje treća generacija rimejlera. Više na http://goo.gl/RjSZYl i http://goo.gl/tBVs70

Postoje u osnovi četiri načina da se dopisujete sa nekim putem elektronske pošte, a da treća strana ne zna sa kime zaista komunicirate. Primarni cilj ovakvih mreža i protokola jeste da prikriju identitet pošiljaoca i primaoca poruka, što nije bilo moguće upotrebom samog šifrovanja sadržaja poruke. Ovi načini su još poznati kao četiri tipa anonimnih „rimejlera” (eng. remailer). Rimejleri su prosleđivači poruka i služe da poruku od pošiljaoca prime i pošalju je primaocu, što je dovoljno da znamo o njima za sada.

Jedan način je putem pseudonimnih rimejlera (eng. pseudonymous remailer ili nym server), a ostala tri načina su putem tri tipa rimejlera. Prvi tip rimejlera je poznat i kao Sajferpank rimejler (eng. Cypherpunk remailer), drugi kao Miksmaster rimejler (eng. Mixmaster remailer) i treći kao Miksminion rimejler (eng. Mixminion remailer). Mi ćemo se uglavnom baviti Miksmaster rimejlerima, dok ćemo o ostalima reći samo po nešto.

Nym serveri, uopšteno govoreći, samo prikrivaju vaš pravi identitet tako što vam dodeljuju novo ime ili pseudonim (zato se zovu pseudonymous remailers) kako biste pod tim nadimkom mogli da pseudo-anonimno postujete poruke na Usenetu (koriste se Usenet grupe za postovanje, a to je neka vrsta zajedničkog mejl sandučeta gde su sve poruke koje se postuju šifrovane), ili se dopisujete porukama. Nećemo ovde ulaziti u detalje funkcionisanja, samo ćemo reći da postoje i naprednije tehnike koje ovoj vrsti rimejlera daju (uslovno rečeno) prednost. Zamisao je da svako ko želi da pročita poštu namenjenu sebi sa, recimo Usenet grupe alt.anonymous.messages (http://goo.gl/taVCi5), mora prethodno da preuzme sve poruke koje su ikada postavljene na grupu i proba da ih dešifruje jednu po jednu svojim privatnim ključem, a dešifrovaće onu koja je za njega namenjena tj. koja je šifrovana njegovim privatnim ključem. Na taj način prikriva informaciju o tome da li uopšte prima poruke kao i koliko ih je primio jer svaki put preuzima sve i sve poruke pokušava da dešifruje. Uputstva za kreiranje Nym servera možete naći na sledećim veb stranama http://goo.gl/A9yG5B http://goo.gl/2EQMwI.

Sajferpank rimejler je prvi tip rimejlera koji radi sa mejlovima isto što i proxy server sa veb saobraćajem koji mu dolazi od korisnika. Naime, ovaj tip rimejlera preuzima hedere (eng. headers) mejl poruke koju je primio kako bi prikrio izvor tj. pošiljaoca. Hederi mejl poruka sadrže adresu pošiljaoca i razne druge metapodatke, zavisno od mejl protokola koji se koristi koji odaju informacije stranom posmatraču ko, sa kime i kad komunicira i u kojoj meri. Osim toga, korisnik prethodno odabere kroz koje će Sajferpank rimejlere poruka da se rutira i istu šifruje javnim ključevima redom onih računara koje je odabrao. Ovde se može uvideti analogija sa Tor mrežom, iako ste to pomislili i vi niste mnogo promašili, samo što je ovaj protokol/sistem namenjen isključivo za slanje poruka. Treba napomenuti da ovaj tip rimejlera ima mnoge mane koje su prevaziđene u drugoj i trećoj generaciji anonimnih rimejlera, te se praktično više ne koristi, niti se smatra dovoljno bezbednim.

Miksmaster pripada drugoj generaciji anonimnih rimejlera i većinom se koristi i danas. Koristi neke naprednije tehnike za izbegavanje deanonimizacije korisnika putem napada vremenskih i veličinskih korelacija i analiza korisničkih komunikacija unutar mreže. U prevodu, strani posmatrač mreže može nadgledati veličine poruka koje su poslate sa vašeg računara, veličine podataka koje primaju rimejleri i koje isti rimejleri šalju dalje do veličine poruka koje poslednji (izlazni) rimejler šalje i kome šalje, i na taj način shvatiti da se vi dopisujete sa određenom osobom, iako ne mogu pročitati sadržaj poruke jer je šifrovana. U osnovi je ideja da se poruka deli u pakete fiksne veličine (20480 bajtova, što omogućava upotrebu RSA-4096 šifrovanje za svaki paket). Svaki paket se pojedinačno šifruje ključevima Miksmaster servera kroz koje će se poruka rutirati. Miksmaster serveri koji primaju poruke, dešifruju jedan sloj šifrovanja, onda saznaju kome dalje treba da proslede poruku i tako sve do poslednjeg miksmaster servera koji poruku konačno šalje primaocu. Osim toga, Miksmaster serveri ne obrađuju poruke odmah nakon što ih prime, nego čekaju određenu količinu poruka da se nakupi, onda sve poruke izmešaju i pošalju sve odjednom ili jednu po jednu. Na taj način posmatrač ne može da poveže poruke jer sve imaju istu veličinu, a rimejleri ih ne šalju po primanju nego posle vremena uslovljenog samo količinom poruka koje kroz taj server prolaze. Ovako su izbegnuti vremenski i količinski napadi i analize mreže, ali i ovaj sistem ima mane i unapređenja koje primenjuje treća generacija rimejlera. Više na http://goo.gl/RjSZYl i http://goo.gl/tBVs70

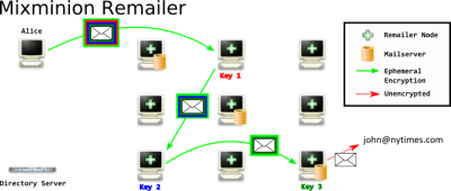

Miksminion rimejleri uvode još neke novine u odnosu na Miksmaster. Jedna od najkorisnijih jeste da je osim poruka i sama komunikacija između rimejlera šifrovana (koristi se SSL) zajedno sa efemernom enkripcijom (za svaku komunikaciju generišu se i koriste posebni ključevi) koja u osnovi omogućava PFS (eng. Perfect Forward Secrecy) o kojoj je bilo reči u prošlom delu. Takođe, delimično se rešava problem rimejler servera kod Miksmastera i Sajferpanka koji rutiraju poruke, jer se rutiranje može vršiti samo kroz servere, dok Miksminion omogućava rutiranje kroz korisnike, ali je poslednji (izlazni) rimejler potrebno da bude posvećeni server.

Što se Miksmastera tiče, instalacija je veoma jednostavna:

sudo apt-get install mixmaster

Posle instalacije trebalo bi ga ažurirati i pokupiti javne ključeve Miksmaster servera komandom:

sudo mixmaster-update mixmaster-update --verbose

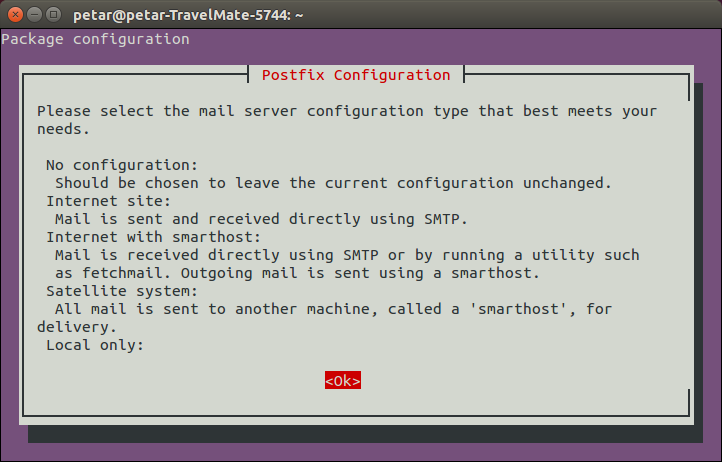

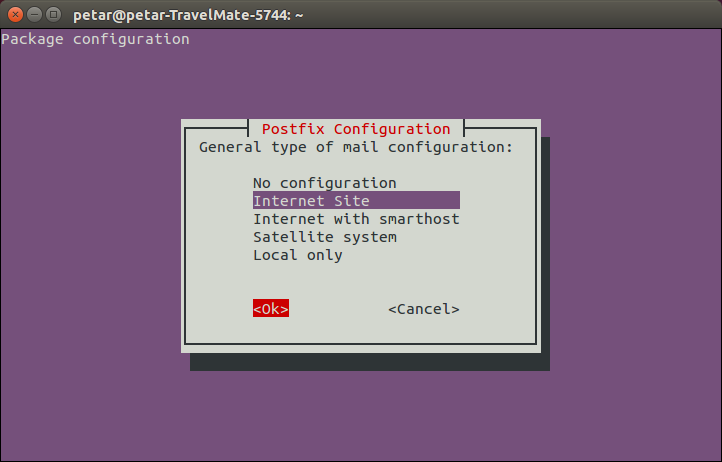

U toku instalacije bi trebalo da vam se pokrene i instalacija Postfiks programa na koji se Miksmaster oslanja za slanje poruka. Ukoliko se ovo pak ne desi, trebalo bi da Postfiks uklonite sa vašeg sistema i pustite da ga Miksmaster u toku instalacije sam instalira.

Što se Miksmastera tiče, instalacija je veoma jednostavna:

sudo apt-get install mixmaster

Posle instalacije trebalo bi ga ažurirati i pokupiti javne ključeve Miksmaster servera komandom:

sudo mixmaster-update mixmaster-update --verbose

U toku instalacije bi trebalo da vam se pokrene i instalacija Postfiks programa na koji se Miksmaster oslanja za slanje poruka. Ukoliko se ovo pak ne desi, trebalo bi da Postfiks uklonite sa vašeg sistema i pustite da ga Miksmaster u toku instalacije sam instalira.

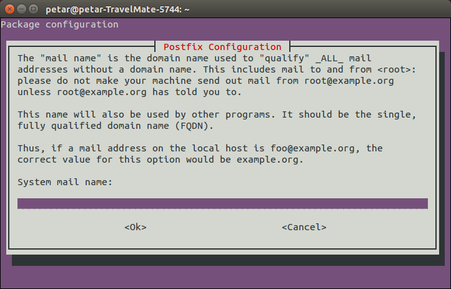

Na trećoj slici nije prikazano nikakvo ime za System mail name, a vi ovde ne menjajte ništa, samo ostavite ime kako vam ponudi i pritisnite Ok. Instalacija će se nastaviti i ubrzo završiti.

Sada je Miksmaster instaliran, a iz terminala se pokreće komandom:

mixmaster

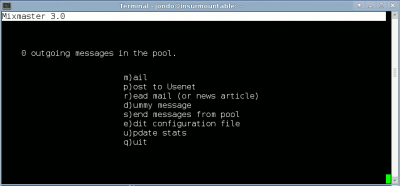

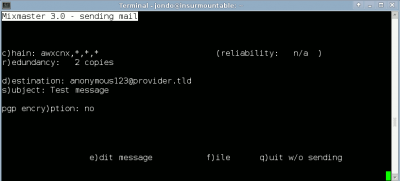

Tada bi ekran trebalo da izgleda ovako:

Sada je Miksmaster instaliran, a iz terminala se pokreće komandom:

mixmaster

Tada bi ekran trebalo da izgleda ovako:

Za početak je potrebna opcija m kako bismo započeli sastavljanje nove poruke za slanje. Unesite mejl adresu primaoca (pa pritisnite Enter), zatim unesite naslov poruke (pa opet Enter), nakon čega bi ekran interfejs trebalo da izgleda slično ovome:

Sada imate opciju edit message za sastavljanje teksta poruke, pa će se pritiskom na e dugme na tastaturi otvoriti predefinisan editor na vašem sistemu unutar terminala (u većini slučajeva to je vim). Sada bi trebalo da možete da ispišete sadržaj poruke (ukoliko vim odbija da piše tekst, prvo pritisnite i, pa počnite da kucate tekst). Po završetku pisanja teksta pritisnite Esc na tastaturi (vim se još neće zatvoriti), pa onda unesite komandu :wq da biste sačuvali ispisani tekst u vimu i vratili se u prethodni meni (druga slika u ovom tekstu) gde bi trebalo da vam se sada pojavi još jedna opcija u levom donjem delu terminala, a to je mail message koju sada biramo i vraćamo se u prvobitni meni (prva slika u ovom tekstu). Pre nego što pritisnemo s i pošaljemo poruku, možemo primetiti da se u dnu terminala ispod opcija pojavio i tekst sličan ovom Chain: devurandom,fotonl1,inwtx,dizum. To je ustvari nasumično odabran put kroz druge rimejlere kroz koje će se poruka rutirati pre nego što dođe do odredišta tj. primaoca, čiju ste mejl adresu implicitno uneli pre pisanja teksta poruke. Sada možemo pritisnuti s da bismo poslali poruku, i izaći iz Miksmastera pritiskom na q opciju.

Poruke mogu da putuju dugo u zavisnosti koliki je protok kroz rimejlere, pa ih nemojte očekivati svakog časa ubrzo posle slanja. Može se dogoditi da u toku instalacije Miksmastera ne bude pokrenuta instalacija Postfiksa, što znači da je već instaliran, pa je onda potrebno podesiti ga da radi sa Miksmasterom ako znate, a ako ne, najbolje bi bilo da Postfiks prvo uklonite sa sistema komandom

sudo apt-get purge postfix

pa da tek onda instalirate Miksmaster koji će u toku svoje instalacije pokrenuti instalaciju Postfiksa.

Operativni sistemi koji akcenat stavljaju na anonimnost, sigurnost i privatnost poput Whonixa i JonDoa, podrazumevano dolaze sa prethodno instaliranim i podešenim Miksmaster rimejler programom spremnim za korišćenje.

Ukoliko želite da doprinesete maloj mreži Miksmaster ili Miksminion servera, možete posvetiti jedan Raspberry Pi u tu svrhu i na njemu podesiti rimejler server jer ovakvi serveri ne zahtevaju bolje računare.

Naravno, ništa nije 100% sigurno ni anonimno, pa tako ni anonimni rimejleri, ali umnogome povećavaju nivo bezbednosti, sigurnosti i anonimnosti za one koji to vole, ili imaju nešto da kriju. Osnovni problem kod rimejlera je mali broj korisnika što uzrokuje nizak nivo anonimnosti jer korisnici nemaju tu privilegiju kao kod Tora da se korišćenjem servisa stapaju sa ostalim korisnicima čiji se broj meri u milionima nasuprot rimejlerima koji zbog male popularnosti pate od problema „Malog sveta”.

Za dodatni softver autor preporučuje http://goo.gl/jLKlWU. Autor takođe preporučuje video sa DEF CON-a prošle godine na temu deanonimizacije anonimnih poruka http://goo.gl/gzhLo7

Poruke mogu da putuju dugo u zavisnosti koliki je protok kroz rimejlere, pa ih nemojte očekivati svakog časa ubrzo posle slanja. Može se dogoditi da u toku instalacije Miksmastera ne bude pokrenuta instalacija Postfiksa, što znači da je već instaliran, pa je onda potrebno podesiti ga da radi sa Miksmasterom ako znate, a ako ne, najbolje bi bilo da Postfiks prvo uklonite sa sistema komandom

sudo apt-get purge postfix

pa da tek onda instalirate Miksmaster koji će u toku svoje instalacije pokrenuti instalaciju Postfiksa.

Operativni sistemi koji akcenat stavljaju na anonimnost, sigurnost i privatnost poput Whonixa i JonDoa, podrazumevano dolaze sa prethodno instaliranim i podešenim Miksmaster rimejler programom spremnim za korišćenje.

Ukoliko želite da doprinesete maloj mreži Miksmaster ili Miksminion servera, možete posvetiti jedan Raspberry Pi u tu svrhu i na njemu podesiti rimejler server jer ovakvi serveri ne zahtevaju bolje računare.

Naravno, ništa nije 100% sigurno ni anonimno, pa tako ni anonimni rimejleri, ali umnogome povećavaju nivo bezbednosti, sigurnosti i anonimnosti za one koji to vole, ili imaju nešto da kriju. Osnovni problem kod rimejlera je mali broj korisnika što uzrokuje nizak nivo anonimnosti jer korisnici nemaju tu privilegiju kao kod Tora da se korišćenjem servisa stapaju sa ostalim korisnicima čiji se broj meri u milionima nasuprot rimejlerima koji zbog male popularnosti pate od problema „Malog sveta”.

Za dodatni softver autor preporučuje http://goo.gl/jLKlWU. Autor takođe preporučuje video sa DEF CON-a prošle godine na temu deanonimizacije anonimnih poruka http://goo.gl/gzhLo7